HOME»基本情報技術者平成25年秋期問題»午後問4

基本情報技術者過去問題 平成25年秋期 午後問4

⇄問題文と設問を画面2分割で開く⇱問題PDF問4 情報セキュリティ

VPN(Virtual Private Network)に関する記述を読んで,設問1~3に答えよ。

A社は,関東の N 事業所で利用している営業支援システムを,関西の M 事業所でも 利用することにした。営業支援システムのサーバは N 事業所のコンピュータセンタに設置されている。M 事業所で N 事業所の営業支援システムを利用するために,システム部が中心となってIPsecを利用したVPNの導入を検討し,報告書を作成した。

〔報告書の内容(抜粋)〕

A社は,関東の N 事業所で利用している営業支援システムを,関西の M 事業所でも 利用することにした。営業支援システムのサーバは N 事業所のコンピュータセンタに設置されている。M 事業所で N 事業所の営業支援システムを利用するために,システム部が中心となってIPsecを利用したVPNの導入を検討し,報告書を作成した。

〔報告書の内容(抜粋)〕

- ネットワーク構成

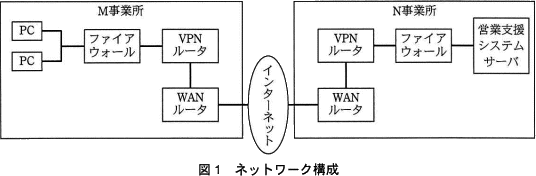

M 事業所から N 事業所の営業支援システムに接続するためのネットワーク構成を図1に示す。VPNの実現には,VPNルータを利用する。

- IPsecの説明

IPsecは,暗号技術を用いてインターネットでデータを安全に送受信するための規格である。IPsecには,暗号化に利用する鍵を安全に交換する仕組みや,相手のVPNルータを認証する仕組みがある。 - IPsecの要素技術の説明

- 暗号化に利用する鍵を安全に交換する仕組み

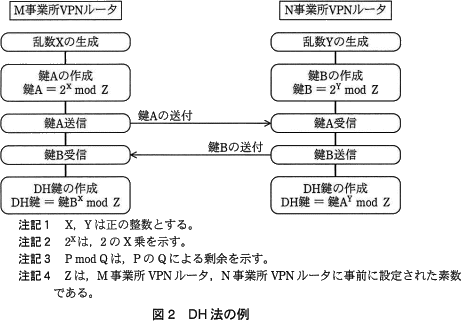

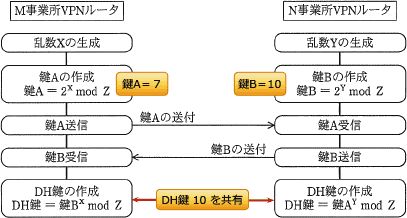

IPsecでは,VPNルータ間で暗号化に利用する鍵を,安全に交換する仕組みの一つとして,Diffie-Hellman 鍵交換法(以下,DH法という)を利用している。DH法の例を図2に示す。DH法で作成された鍵(以下,DH鍵という)を暗号化に利用する。

- 相手のVPNルータを認証する仕組み

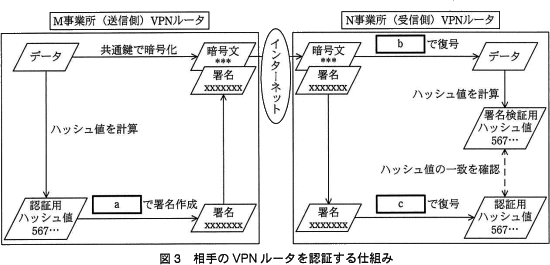

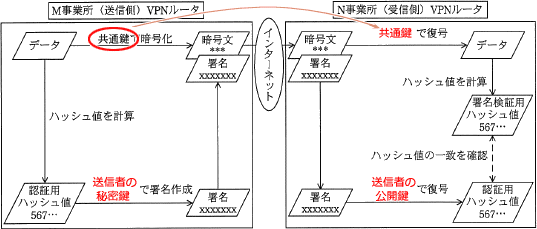

IPsecでは,データ受信側のVPNルータがデータ送信側のVPNルータを認証する仕組みの一つとして,RSAアルゴリズムを用いたデジタル署名を利用している。その仕組みを図3に示す。

- 暗号化に利用する鍵を安全に交換する仕組み

- IPsecを利用したVPNの導入効果

IPsecは,d層でセキュリティを実現するプロトコルであるので,アプリケーションを変更せずに通信のセキュリティを担保できる。そして,パケットを暗号化することによってeを行い,RSAアルゴリズムを用いたデジタル署名を利用することによってf及び改ざんの検知を行っている。

設問1

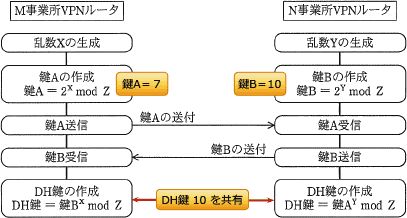

図2で Z=11,X=7,Y=5 の場合,DH鍵として正しい値を,解答群の中から選べ。

解答群

- 2

- 5

- 7

- 10

- 13

解答選択欄

解答

- エ

解説

Diffie-Hellman鍵交換法(DH法)は、1976年にスタンフォード大学の2名の研究員ホイットフィールド・ディフィーとマーティン・ヘルマンによって考案された方法で、安全でない通信経路を使用して、暗号化に使用する暗号化鍵(共通鍵)を生成し、ノード間で共有するためのアルゴリズムです。

SSLやIPsecなどのセキュアな通信プロトコルで安全に共通鍵を共有する手段の1つとして使用されています。

この問では、Zに11という非常に簡単な数が使用されていますが、この値が大きくなるほど堅牢性が増すので、実際には最低でも長さ512ビット以上の素数が使用されます。

[鍵A]

2X mod Zの式で生成されます。

27÷11=128÷11

=11 余り 7

鍵Aは7です。

[鍵B]

2Y mod Zの式で生成されます。

25÷11=32÷11

=2 余り 10

鍵Bは10です。

DH法は、共通鍵を共有する方法なので、鍵BX mod Z と 鍵AY mod Z は同じ値になるのですが、ここでは累乗の計算が簡単にできる鍵B(=10)で計算を行います。

107 mod 11

=10,000,000 mod 11

=909,090 余り 10

したがって生成されるDH鍵は 10 になります。

もちろんN事業所側の 鍵AY mod Z でも同一のDH鍵が生成されます。

75 mod 11

=16,807 mod 11

=1,527 余り 10 参考URL: Diffie-Hellman方式

参考URL: Diffie-Hellman方式

http://www.uquest.co.jp/embedded/learning/lecture33.html

SSLやIPsecなどのセキュアな通信プロトコルで安全に共通鍵を共有する手段の1つとして使用されています。

この問では、Zに11という非常に簡単な数が使用されていますが、この値が大きくなるほど堅牢性が増すので、実際には最低でも長さ512ビット以上の素数が使用されます。

[鍵A]

2X mod Zの式で生成されます。

27÷11=128÷11

=11 余り 7

鍵Aは7です。

[鍵B]

2Y mod Zの式で生成されます。

25÷11=32÷11

=2 余り 10

鍵Bは10です。

DH法は、共通鍵を共有する方法なので、鍵BX mod Z と 鍵AY mod Z は同じ値になるのですが、ここでは累乗の計算が簡単にできる鍵B(=10)で計算を行います。

107 mod 11

=10,000,000 mod 11

=909,090 余り 10

したがって生成されるDH鍵は 10 になります。

もちろんN事業所側の 鍵AY mod Z でも同一のDH鍵が生成されます。

75 mod 11

=16,807 mod 11

=1,527 余り 10

http://www.uquest.co.jp/embedded/learning/lecture33.html

設問2

図3中の に入れる適切な答えを,解答群の中から選べ。

a,b,c に関する解答群

- 共通鍵

- 受信側の公開鍵

- 受信側の秘密鍵

- 送信側の公開鍵

- 送信側の秘密鍵

解答選択欄

- a:

- b:

- c:

解答

- a=オ

- b=ア

- c=エ

解説

デジタル署名の生成と検証の手順は次のとおりです。

また、N事業所で暗号文の復号に使用するbですが、M事業所内ではデータを共通鍵(DH法で共有した鍵)で暗号化しているので、N事業所では対応する共通鍵で復号します。

∴a=オ:送信者の秘密鍵

b=ア:共通鍵

c=エ:送信者の公開鍵

- 送信者は、送信するメッセージのハッシュ値(メッセージダイジェスト)を生成し、それに送信者の秘密鍵で署名して、署名データを作成する

- 送信者は、署名データをメッセージに付加して送信する

- 受信者は、署名データ付きのメッセージを受信する

- 受信者は、受信したメッセージのハッシュ値と送信者の公開鍵を使用して、署名データを検証する

- 検証は、送信されたメッセージと受信したメッセージが同じであり、鍵ペアが正しい場合に限り成功する。これにより、通信内容が改ざんされていないことと送信者の正当性が確認できる

また、N事業所で暗号文の復号に使用するbですが、M事業所内ではデータを共通鍵(DH法で共有した鍵)で暗号化しているので、N事業所では対応する共通鍵で復号します。

∴a=オ:送信者の秘密鍵

b=ア:共通鍵

c=エ:送信者の公開鍵

設問3

(4)のIPsecを利用したVPNの導入効果に関する記述中の に入れる正しい答えを,解答群の中から選べ。

d に関する解答群

- アプリケーション

- データリンク

- トランスポート

- ネットワーク

e,f に関する解答群

- DoS攻撃の対策

- ウイルス感染の検知

- セキュリティホールの修正

- 送受信するデータの圧縮

- 盗聴の対策

- なりすましの検知

解答選択欄

- d:

- e:

- f:

解答

- d=エ

- e=オ

- f=カ

解説

〔dについて〕

IPsecは、IP(Internet Protocol)を拡張してセキュリティを高め、改ざんの検知,通信データの暗号化,送信元の認証などの機能をOSI基本参照モデルのネットワーク層(TCP/IPモデルではインターネット層)で提供するプロトコルです。

∴d=エ:ネットワーク

〔eについて〕

VPNはインターネットを介して仮想的な専用通信路を構築する仕組みです。インターネット上などの公衆回線を使用する場合、データが盗聴される可能性があるのでパケットの暗号化によって通信経路上での盗聴・改ざんを防ぎます。

暗号化されたデータを傍受されても、復号鍵がなければ元のデータに復元できないので通信データを秘匿できます。

∴e=オ:盗聴の対策

〔fについて〕

デジタル署名を利用して確認できることは「発信元が正当であるか」と「改ざんの有無」の2点です。

デジタル署名が「送信者の公開鍵」を使用して検証できることで「なりすましの検知」を行い、メッセージのハッシュ値の同一を確認することで「改ざんの検知」を行います。

∴f=カ:なりすましの検知

IPsecは、IP(Internet Protocol)を拡張してセキュリティを高め、改ざんの検知,通信データの暗号化,送信元の認証などの機能をOSI基本参照モデルのネットワーク層(TCP/IPモデルではインターネット層)で提供するプロトコルです。

∴d=エ:ネットワーク

〔eについて〕

VPNはインターネットを介して仮想的な専用通信路を構築する仕組みです。インターネット上などの公衆回線を使用する場合、データが盗聴される可能性があるのでパケットの暗号化によって通信経路上での盗聴・改ざんを防ぎます。

暗号化されたデータを傍受されても、復号鍵がなければ元のデータに復元できないので通信データを秘匿できます。

∴e=オ:盗聴の対策

〔fについて〕

デジタル署名を利用して確認できることは「発信元が正当であるか」と「改ざんの有無」の2点です。

デジタル署名が「送信者の公開鍵」を使用して検証できることで「なりすましの検知」を行い、メッセージのハッシュ値の同一を確認することで「改ざんの検知」を行います。

∴f=カ:なりすましの検知